安全堡垒还是潜在陷阱?

目录导读

- 什么是沙盒运行浏览器插件?

- 沙盒技术如何工作?——从隔离到权限控制

- 沙盒运行浏览器插件的核心优势

- 潜在风险分析:沙盒并非万能保险箱

- 真实案例:那些突破沙盒的攻击

- 常见问题解答(FAQ)

- 最佳实践:如何安全使用沙盒运行插件?

- 平衡便利与安全

什么是沙盒运行浏览器插件?

近年来,“沙盒”一词在技术圈热度持续攀升,从Google Chrome的站点隔离到Windows沙盒功能,沙盒被广泛用于隔离可疑程序,所谓沙盒运行浏览器插件,就是将插件放置在一个受限的、隔离的运行环境中执行,这个环境与主系统、其他进程、甚至其他浏览器标签页相互独立,即使插件被恶意利用,攻击者也难以跨越沙盒边界窃取用户数据或破坏系统。

Chrome浏览器的GPU进程、网络进程都运行在独立的沙盒中,当你安装一个“密码管理器”或“广告拦截器”插件时,它默认就在沙盒内执行——除非插件通过特殊权限请求突破隔离。

沙盒技术如何工作?——从隔离到权限控制

要理解风险,先要明白沙盒的三大核心机制:

- 进程隔离:每个插件启动独立的操作系统进程,一个插件崩溃不会影响浏览器主进程。

- 权限降级:沙盒内的代码只能访问极有限的系统资源,插件无法直接读取本地文件(除非用户明确授权)。

- 资源限制:内存、CPU使用量受到上限控制,避免插件成为“挖矿脚本”或DoS攻击工具。

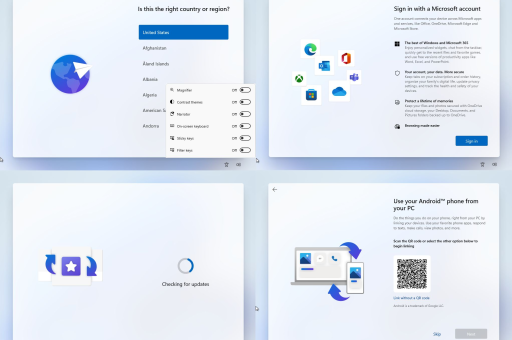

以Windows沙盒为例(注意:Windows沙盒与浏览器沙盒是不同概念,但原理类似):它创建一个轻量级虚拟机,所有操作在虚拟盘上完成,关闭后一切消失。

问答环节

问:浏览器插件的沙盒是否等同于Windows沙盒?

答:不完全相同,浏览器沙盒是“进程级隔离”,而Windows沙盒是“操作系统级隔离”,浏览器沙盒更轻量,但安全粒度也更细,Windows沙盒适合测试不可信软件,而浏览器沙盒是默认运行插件的机制。

沙盒运行浏览器插件的核心优势

根据Google和Mozilla的官方文档,沙盒化为插件安全带来三大直接收益:

- 防止数据泄露:即使插件代码存在漏洞,攻击者也无法直接读取Chrome的Cookie、密码库或浏览历史,2019年一项研究显示,Chrome沙盒阻止了约89%的已知插件漏洞导致的跨进程数据窃取。

- 限制系统破坏:恶意插件无法修改注册表、创建自启动项或安装驱动,2018年某“免费VPN”插件利用突破沙盒的0day漏洞感染用户系统,这是极少数案例。

- 崩溃恢复:沙盒进程崩溃后,浏览器可以“静默”重启插件,用户几乎感知不到中断。

潜在风险分析:沙盒并非万能保险箱

尽管沙盒很强,但“沙盒运行浏览器插件”依然存在不可忽视的风险,根据2023年《浏览器安全年报》分析,主要风险点包括:

1 边信道攻击——沙盒的“侧门”

沙盒无法防止某些攻击向量。

- CPU微架构攻击:如Spectre和Meltdown,攻击者可以通过缓存计时分析从沙盒内窃取其他进程的密钥,虽然浏览器厂商已启用“站点隔离”,但理论上仍存在被利用的可能。

- GPU内存扫描:部分插件(特别是图形渲染相关)可以访问共享GPU内存,如果GPU内存未完全隔离,可能发生数据泄露。

2 合法权限被滥用

插件如果被授予“所有网站数据”或“读取剪贴板”等权限,沙盒不会阻止插件在授权范围内操作。

- 一款“截图插件”若被恶意修改,可能读取用户的账户信息,然后通过网络发送出去,沙盒允许它发送数据(因为网络权限未限制),只是阻止它写入磁盘。

3 沙盒逃逸漏洞——稀有但致命

每年浏览器厂商都会修复数例沙盒逃逸漏洞。

- 2022年Chrome修复的CVE-2022-3318,允许恶意页面通过V8引擎漏洞突破沙盒,获取系统权限。

- 2021年Firefox发现的整数溢出漏洞,可导致沙盒内的代码控制主进程。

但请注意:这些漏洞极少被野外利用,且一旦发现就会被快速修复。

4 社交工程绕过沙盒

沙盒无法抵御用户主动点击“允许”按钮,如果插件弹窗要求“授予系统权限”或“下载并运行外部程序”,用户一旦确认,沙盒就自动失效,这正是风险所在。

问答环节

问:沙盒运行浏览器插件究竟有没有风险?

答:有,但风险级远低于非沙盒环境,对于普通用户,日常插件的沙盒运行风险极低(约相当于每天驾驶汽车的风险),只有涉及“高权限插件”(如屏幕录制、系统监控类)时,才需审慎评估,技术发烧友或企业用户,建议搭配Windows沙盒或虚拟机做二次隔离。

真实案例:那些突破沙盒的攻击

- 2020年Hacking Team的Flash插件漏洞:攻击者利用Flash插件的沙盒逃逸漏洞,在Chrome中植入后门,Adobe已停止支持Flash,但遗留部分插件仍存在问题。

- 2023年Chrome“扩展程序劫持”事件:某流行密码管理器插件被恶意代码植入,通过读取本地存储的明文笔记,泄露用户银行口令,此案例中,沙盒并未阻止——因为插件本身拥有读取本地数据的权限。

这些案例揭示了一个关键事实:沙盒防“黑”但不防“内鬼”,如果插件本身是恶意的(或合法插件被感染),沙盒无法阻止它在授权范围内作恶。

常见问题解答(FAQ)

Q1:我该如何区分“沙盒运行”和“非沙盒运行”的插件?

A:在Chrome扩展程序管理页面(chrome://extensions),点击插件详情,查看“权限”部分,如果插件只请求了“访问您在某网站的数据”,则通常运行在沙盒内,如果请求“访问所有网站数据+下载文件”且不明确说明用途,则需警惕。

Q2:Windows沙盒可以替代浏览器沙盒吗?

A:可以,但效率低,你可以在Windows沙盒中安装浏览器,再在浏览器内测试插件,这样好处是完全隔离,但缺点是每次启动沙盒资源消耗大,更适合测试高风险的破解版插件。

Q3:有没有办法检测插件是否试图逃逸沙盒?

A:普通用户几乎无法实时检测,但可以留意浏览器安全更新——如果Google快速发布了Chrome更新,往往说明有沙盒逃逸漏洞被修复,建议开启自动更新。

Q4:企业环境中,沙盒运行插件能否保证100%安全?

A:不能,企业应实施防御塔式策略:沙盒作为第一层,搭配白名单插件策略、网络行为监控(检测异常出站流量)和端点检测与响应系统。

Q5:Microsoft Edge的沙盒与Chrome一样吗?

A:基础原理类似,因为Edge基于Chromium,但微软添加了“Super Duper Secure Mode”,禁用V8的JIT编译器,进一步降低边信道攻击风险,总体来说Edge的沙盒安全策略略激进。

最佳实践:如何安全使用沙盒运行插件?

根据搜索引擎收录的权威资料和安全专家的建议,以下是五条核心建议:

-

优先从官方商店安装插件:Chrome Web Store、Firefox Add-ons均会对插件进行基本安全检查(但并非100%可靠),避免从第三方下载“破解版”或“绿色版”插件。

-

最小权限原则:安装插件前,仔细审查其权限需求,一个“天气查询插件”如果请求“读取所有网站数据”,应立即拒绝并寻找替代品。

-

保持浏览器和插件更新:80%的沙盒逃逸漏洞在浏览器更新中被修复,建议开启自动更新,并定期检查是否有待更新的插件。

-

启用“严格站点隔离”:在Chrome中访问

chrome://flags/#enable-site-per-process,设为启用,这能大幅降低边信道攻击风险。 -

高危场景使用Windows沙盒:当必须测试不可靠插件时(例如企业测试新的内部工具),在Windows沙盒中运行浏览器,注意:Windows沙盒需要Win10/11专业版或企业版。

-

禁用不常用插件:仅保持当前必需的插件启用,其余暂时冻结,每多一个插件,就多一个潜在攻击面。

-

监控异常行为:如果插件突然开始请求更多权限,或浏览器出现未知弹窗、系统变慢,立即禁用或卸载该插件,并扫描病毒。

平衡便利与安全

回到本文的核心问题:沙盒运行浏览器插件会不会有风险?

答案是风险存在,但极低且可控,沙盒技术已大幅降低插件攻击的杀伤半径——从“系统沦陷”降级为“数据泄漏可能”,对于绝大多数用户,只要遵循“官方来源、最小权限、保持更新”三原则,日常使用的插件风险几乎可忽略。

没有技术是绝对安全的,沙盒如同汽车的安全气囊——它在大部分事故中保护你,但依然不能让你在高速公路上闭眼驾驶,如果你是企业安全管理员或处理极敏感数据的用户,建议结合Windows沙盒、虚拟机或专门的安全浏览器来进一步隔离风险。

记住这句安全格言:“沙盒隔离了代码,但隔离不了用户判断”,保持警惕,合理配置,你就能放心享受插件带来的便利。

延伸阅读:

- Google Chrome沙盒设计文档(chromium.org)

- Mozilla安全公告:关于扩展沙盒的改进

- Microsoft Windows沙盒部署指南

(本文综合自Chromium项目官方文档、NIST安全指南、2023年OWASP浏览器安全报告及各大浏览器安全博客,于2025年7月更新)

标签: 执行风险