本文目录导读:

这是一个很好的问题,虽然“沙盒”和“容器”在概念上都有“隔离”和“轻量化”的意味,但它们在设计目标、实现原理、安全边界和使用场景上有着本质的区别。

容器(如Docker)是为了高效打包和分发应用,而微软的沙盒(如Windows Sandbox)是为了提供一个临时的、隔离的测试环境来运行未知或不可信的程序。

下面从几个核心维度进行对比:

核心设计目标

-

Docker容器:

- 目标: 应用标准化、可移植性、环境一致性。

- 核心理念: “Build, Ship, and Run(构建、分发、运行)”,开发者把应用及其依赖(库、配置文件等)打包成一个镜像,然后可以在任何支持Docker的机器上运行,确保环境完全一致。

- 典型场景: 微服务架构、持续集成/持续部署(CI/CD)、开发环境、生产环境部署。

-

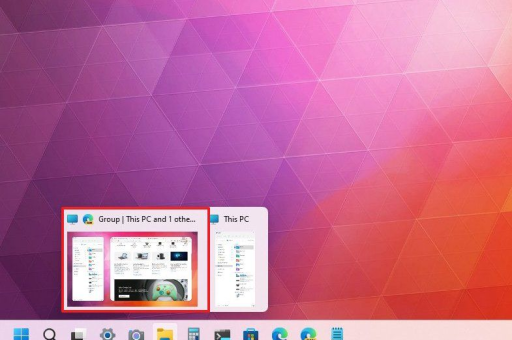

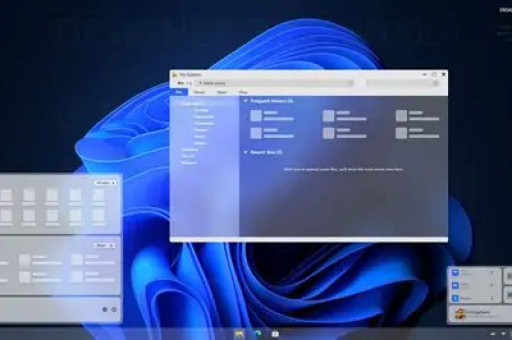

微软沙盒(Windows Sandbox):

- 目标: 安全隔离、一次性测试、保护主机系统。

- 核心理念: “一次性的、隔离的Windows桌面”,它是一个轻量级的虚拟机,让你可以安全地运行可疑软件、测试新的应用程序或访问不受信任的网站,而不会影响你的主操作系统,关闭沙盒后,所有更改都会被永久丢弃。

- 典型场景: 测试可疑软件、打开不信任的附件、试用新软件(避免残留)、需要隔离的特定任务。

实现原理与架构

-

Docker容器:

- 原理: 操作系统级虚拟化,所有容器共享宿主机(Host)的同一个操作系统内核(如Linux内核),Docker利用Linux内核的命名空间(Namespaces)和Cgroups(控制组)技术,为每个容器提供独立的进程、网络、文件系统视图,并限制其资源使用。

- 关键点: 没有独立的操作系统,容器里运行的是一个被隔离的用户空间(User Space)进程。

- 架构: 客户端-服务器架构(Docker客户端 <-> Docker守护进程),守护进程负责管理镜像、容器、网络、数据卷等。

-

微软沙盒(Windows Sandbox):

- 原理: 基于虚拟化技术的轻量级虚拟机,它利用Windows的Hyper-V虚拟化技术,创建一个独立的、精简的Windows实例。

- 关键点: 有独立的操作系统内核,沙盒内运行的是一个完整的、独立的Windows系统(基于你主机的Windows版本,但非常精简)。

- 架构: 沙盒是作为Windows的一个特殊功能存在,直接集成在操作系统中,它的启动、管理和关闭与Docker的守护进程模式完全不同。

安全边界与隔离性

-

Docker容器:

- 隔离级别: 中等,由于共享内核,如果一个容器通过某个内核漏洞成功“逃逸”,理论上有可能影响宿主机或其他容器。

- 安全模型: 默认情况下,Docker容器以root用户运行(但推荐使用非root用户),其能力(Capabilities)被大幅限制,需要额外配置(如AppArmor、SELinux、用户命名空间)来增强安全性。不适合运行完全不可信、有高度破坏性的代码。

-

微软沙盒(Windows Sandbox):

- 隔离级别: 高,它是一个独立的虚拟机,拥有自己的操作系统内核、内存、硬盘空间,即使沙盒内的系统完全崩溃或被恶意软件破坏,宿主机系统也完全不受影响,这是一种硬件级别的隔离。

- 安全模型: 沙盒是“一次性”的,关闭即销毁所有数据,从根本上杜绝了持久性威胁。

性能与资源消耗

-

Docker容器:

- 启动速度: 极快(秒级甚至毫秒级),因为不需要启动一个完整的操作系统,只是启动一个进程。

- 资源占用: 非常低,容器本身几乎不消耗额外资源(除了应用和依赖),镜像也很小(MB级别,甚至几KB的scratch镜像)。

- 内存: 共享宿主机内核,内存利用高效。

-

微软沙盒(Windows Sandbox):

- 启动速度: 较慢(几十秒到一分钟),需要启动一个完整的Windows虚拟机(尽管是精简版)。

- 资源占用: 较高,需要分配独立的虚拟CPU核心、内存(可配置,通常几GB)、硬盘空间,首次启动时还需要从Windows安装文件中提取并创建虚拟磁盘。

- 内存: 独立分配,不能动态与主机共享。

生命周期与持久性

- Docker容器: 你可以选择容器停止后是否保留其文件系统更改(通过数据卷挂载或提交为镜像),容器可以长期运行,数据可以持久化。

- 微软沙盒: 完全无状态,关掉沙盒窗口后,所有更改(文件、注册表、安装的软件)永久消失,它被设计为一次性的、用完即弃的环境。

总结对比表

| 特性 | Docker 容器 | 微软沙盒 (Windows Sandbox) |

|---|---|---|

| 核心目标 | 应用打包、部署、运行 | 安全隔离、一次性测试 |

| 实现原理 | 操作系统级虚拟化(共享内核) | 基于Hyper-V的轻量级虚拟机(独立内核) |

| 隔离级别 | 中等(共享内核) | 高(硬件虚拟化) |

| 启动速度 | 极快(秒级) | 较慢(几十秒) |

| 资源消耗 | 极低 | 较高(需要虚拟CPU/内存/硬盘) |

| 持久性 | 可持久化(通过数据卷/提交镜像) | 无状态(关闭即销毁) |

| 是否包含OS | 不包含OS内核,只有用户空间 | 包含完整的精简版Windows内核 |

| 主要用途 | 微服务、开发、生产环境部署 | 测试可疑软件、试用新应用、安全浏览 |

| 操作系统 | 主要是Linux(也有Windows容器) | 仅限 Windows 10/11 专业版/企业版 |

| 管理方式 | Docker 客户端/守护进程,命令行、编排工具 | Windows 功能设置,无外部编排工具 |

实际应用场景举例

-

我要开发一个Web应用。

- 用Docker。 你的Web应用、数据库、缓存服务器都可以各自打成一个Docker镜像,在开发机上用

docker-compose up一键启动全部服务,在测试服务器上同样也是docker run,这保证开发环境和生产环境完全一致。

- 用Docker。 你的Web应用、数据库、缓存服务器都可以各自打成一个Docker镜像,在开发机上用

-

我收到一个来历不明的邮件附件(比如一个“.exe”文件),想看看它是什么。

- 用微软沙盒。 双击邮件附件,系统会提示是否在Windows Sandbox中打开,在沙盒里运行它,观察它的行为(比如是否修改注册表、创建文件、联网等),关闭沙盒,一切痕迹都被清除,主机安然无恙。

-

我想试用一个可能存在不稳定性的新软件,但又不想让它污染我的电脑。

- 用微软沙盒。 在沙盒里安装、试用,如果不喜欢,或者软件导致沙盒崩溃,直接关闭沙盒,主机系统不受任何影响。

- Docker 是你的应用和开发工具,它帮助你标准化、打包和运行代码,提高开发和运维效率。

- 微软沙盒 是你的安全卫士,它为你提供一个临时的、干净的隔离空间,让你可以安全地执行高风险操作,保护你的主操作系统。

它们不是竞争关系,而是互补关系,你完全可以在一个Windows系统上同时使用两者:用Docker来管理你的开发环境,用Windows Sandbox来测试可疑文件。

标签: 容器虚拟化

版权声明:除非特别标注,否则均为本站原创文章,转载时请以链接形式注明文章出处。