本文目录导读:

沙盒(Sandbox)可以用来测试恶意网页代码,但需要注意其局限性和潜在风险,以下是具体分析:

✅ 沙盒的优势(为什么可以测试)

- 隔离执行:沙盒通过虚拟化技术(如虚拟机、Docker容器、浏览器沙盒)将代码运行在受限环境中,防止对宿主机或网络造成实际破坏。

- 行为监控:专业沙盒(如Cuckoo Sandbox、FireEye、Joe Sandbox)会记录文件系统、注册表、网络连接、进程行为等,帮助分析恶意代码的意图。

- 自动化分析:许多安全工具(如VirusTotal、Hybrid Analysis)直接提供在线沙盒服务,上传可疑文件或URL即可获得动态分析报告。

⚠️ 局限性(为什么要谨慎)

- 逃逸风险:高级恶意代码可能检测到沙盒环境(如检查特定进程、硬件指纹、用户交互延迟等)并伪装成无害行为,导致误判。

- 网络隔离不彻底:如果沙盒未完全切断网络,恶意代码可能对外部服务器发起攻击或泄露数据(如C2通信)。

- 持久化风险:某些沙盒未清理临时文件或网络缓存,可能残留恶意载荷。

- 法律与合规:即使测试的是恶意代码,传播、存储或故意执行此类代码仍可能违反当地法律(如《网络安全法》)。

⚙️ 推荐的安全实践

- 使用专业工具:

- 在线沙盒(如VirusTotal、ANY.RUN、Hybrid Analysis)。

- 本地沙盒(如Cuckoo Sandbox、Firejail、Sandboxie)。

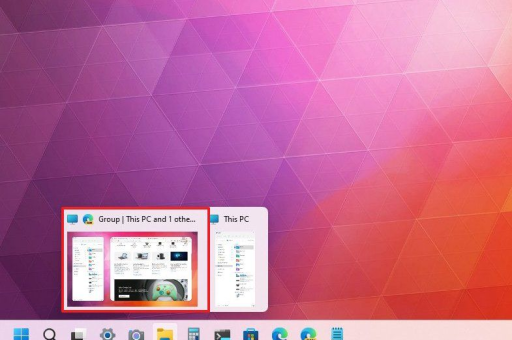

- 浏览器沙盒(如Chrome的每个标签页独立进程,配合NoScript等扩展)。

- 强化隔离:

- 关闭或监控网络连接(仅允许模拟流量)。

- 禁用共享文件夹、USB直通、剪贴板共享。

- 使用快照功能,测试后回滚环境。

- 遵守法律:仅在授权环境下(如渗透测试、安全研究)测试自己拥有权限的代码。

❌ 绝对禁止的行为

- 在生产环境或无物理隔离的沙盒中测试未验证的恶意代码。

- 将恶意代码分享给不具备分析能力的人员。

- 用沙盒绕过企业安全策略(如测试钓鱼链接以“验证”是否可绕过邮件过滤)。

📌

沙盒是测试恶意网页代码可用但需高度谨慎的工具,对于普通用户,建议直接使用在线沙盒(如VirusTotal)分析可疑链接或文件,而非手动搭建环境,对于安全研究人员,务必使用专用分析系统(如REMnux、Cuckoo),并确保所有操作符合法律和伦理准则。任何测试前,请确认你拥有明确授权或法律依据。

标签: 恶意代码

版权声明:除非特别标注,否则均为本站原创文章,转载时请以链接形式注明文章出处。