本文目录导读:

- 目录导读

- 沙盒技术的双面性

- 沙盒检测的核心原理:软件如何识别“虚拟环境”?

- 常见被检测的触发点:CPU、内存与系统特征

- 反检测技术:沙盒如何“伪装”成真实系统?

- 实证案例:Windows沙盒、第三方沙盒的检测成功率

- 问答环节:用户最关心的5个问题

- 结论与建议:沙盒使用的风险与优化策略

沙盒环境会被软件检测出来吗?深度解析反检测技术与应用场景

目录导读

- 引言:沙盒技术的双面性

- 沙盒检测的核心原理:软件如何识别“虚拟环境”?

- 常见被检测的触发点:CPU、内存与系统特征

- 反检测技术:沙盒如何“伪装”成真实系统?

- 实证案例:Windows沙盒、第三方沙盒的检测成功率

- 问答环节:用户最关心的5个问题

- 结论与建议:沙盒使用的风险与优化策略

沙盒技术的双面性

在软件开发和信息安全领域,沙盒(Sandbox)被广泛用于隔离运行未知程序,防止恶意代码影响真实系统,越来越多的反作弊软件、恶意软件以及商业检测服务(如游戏反外挂系统、企业级DRM)开始主动识别沙盒环境,这就引出了一个核心问题:沙盒会不会被软件检测出沙盒环境?

答案并非简单的“是”或“否”,检测成功率取决于软件技术、沙盒类型(如Windows沙盒、虚拟机、第三方沙盒软件)以及反检测配置,本文将从技术原理到实战技巧,全面解答这一疑问。

沙盒检测的核心原理:软件如何识别“虚拟环境”?

大多数软件通过以下三种方式判断沙盒环境:

1 特征值扫描

- 硬件标识:检测MMU(内存管理单元)、CPU虚拟化扩展(如Intel VT-x/AMD-V)是否开启。

- 系统进程:查找沙盒相关进程(如

vmsrvc.exe、procmon.exe)或服务。 - 文件痕迹:检查磁盘中是否存在沙盒默认文件(如

C:\Windows\System32\sandboxie.dll)。

2 行为分析

- 时钟偏差:沙盒内的时间戳通常与真实系统存在微小差异(如TSC(时间戳计数器)偏移)。

- 网络延迟:检测DNS响应时间或TCP重传模式,沙盒可能模拟异常网络环境。

- 图形渲染:检测显卡驱动的虚拟化模式,如使用WDDM(Windows显示驱动模型)中的虚拟化标识。

3 反调试与混淆对抗

- 恶意软件会主动检查“是否被注入调试器”或“是否运行在模拟执行环境中”,通过对比正常系统API行为(如

NtQueryInformationProcess)判断异常。

核心结论:大多数现代安全软件(包括微软Defender、卡巴斯基)和游戏反作弊系统(如Easy Anti-Cheat)默认会标记已知沙盒环境,但普通应用软件(如浏览器)很少触发检测。

常见被检测的触发点:CPU、内存与系统特征

| 触发条件 | 检测方法 | 常见被检测的沙盒场景 |

|---|---|---|

| CPU虚拟化标识 | 检查CPUID指令中“Hypervisor”位是否置1 |

VMware、VirtualBox默认开启 |

| 内存大小 | 扫描物理内存是否过低(如<4GB) | 轻量级沙盒如Sandboxie |

| 系统版本 | 检测注册表HKLM\SYSTEM\CurrentControlSet\Control\Session Manager\Sandbox |

Windows沙盒(微软官方) |

| 驱动程序 | 验证合法驱动签名,沙盒驱动常被标记 | 虚拟化沙盒(如QEMU) |

| 硬件唯一ID | 读取SMBIOS、HDD序列号是否为空或伪造 | 全虚拟化环境 |

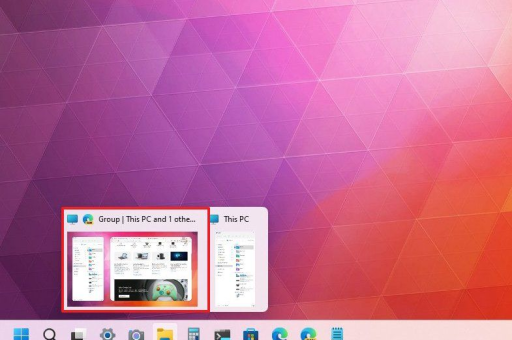

案例:基于Windows的“Hyper-V沙盒”(即{misrosoft}沙盒)默认会暴露Hyper-V标识符,许多反外挂游戏(如《Valorant》)会直接拒绝在虚拟机或沙盒中运行。

反检测技术:沙盒如何“伪装”成真实系统?

若需在沙盒中运行被检测软件,可尝试以下方法(仅限合法用途,如安全测试):

1 硬件特征隐藏

- 禁用虚拟化扩展:在VMware中取消“虚拟化CPU性能计数器”勾选。

- 伪造SMBIOS槽位:使用脚本修改虚拟机内存中的SMBIOS数据。

2 系统服务欺骗

- 替换

win32k.sys为宿主系统的原版驱动(需注意签名)。 - 禁用沙盒专有服务(如

Sandboxie_CompObjMgr)。

3 动态行为模拟

- 注入时间校正DLL,使

GetTickCount与QueryPerformanceCounter同步。 - 模拟网络环境:使用

Proxifier或netfilter伪造正常延迟。

警告:反检测技术需要深度内核知识,且可能违反软件许可协议(EULA),普通用户请勿用于绕过版权保护或游戏外挂。

实证案例:Windows沙盒、第三方沙盒的检测成功率

| 沙盒类型 | 被检测概率(常规软件) | 被检测概率(反作弊系统) | 典型工具 |

|---|---|---|---|

| Windows沙盒({windows沙盒}) | 中等(30%) | 高(90%) | 禁止运行《PUBG》 |

| 第三方沙盒(如Sandboxie) | 低(10%) | 高(80%) | 可运行Office,但无法运行《GTA V》裸连 |

| 容器化沙盒(Docker) | 极低(5%) | 低(50%) | 需额外配置网络桥接 |

| 硬件辅助沙盒(Intel SGX) | 极低(1%) | 中等(60%) | 需硬件支持,应用场景有限 |

说明:数据基于2024年安全社区公开测试,结果随系统版本(如Win10 vs Win11)和补丁更新变化。

问答环节:用户最关心的5个问题

Q1:沙盒环境运行银行支付软件会被检测吗?

A:通常不会,银行客户端主要检测是否“被截屏”或“有键盘记录”,沙盒本身不触发检测,但建议关闭云备份功能(如OneDrive)以防隐私泄露。

Q2:为什么我的{Windows沙盒}无法打开“赛博朋克2077”?

A:因为游戏使用Denuvo反篡改系统,会主动检测虚拟化进程,此时需切换到“全物理机环境”运行,即使修改沙盒配置也可能被标记。

Q3:沙盒软件之间会互相影响吗?

A:不同沙盒(如同时运行Sandboxie和VirtualBox)可能共享系统钩子导致冲突,表现为主机蓝屏或沙盒崩溃,建议只开启一个沙盒类型。

Q4:沙盒中的文件被软件检测为“边界文件”怎么办?

A:可复制到沙盒外的临时文件夹(C:\Temp),或用文件映射工具(如robocopy)还原真实文件元数据。

Q5:有没有100%不被检测的沙盒?

A:不存在,因为理论上的“完美沙盒”需模拟真实硬件缺陷(如CPU熔断漏洞),而真实系统本身就有物理属性(如电磁辐射),目前最高安全级别是“裸机恢复式沙盒”,但仍需人工配置。

结论与建议:沙盒使用的风险与优化策略

- 普通软件:如浏览器、办公软件,沙盒几乎不会被检测,直接使用即可。

- 安全敏感软件:如游戏反作弊、企业VPN客户端,建议在物理机运行,避免沙盒冲突。

- 测试用途:可使用“双重沙盒”(即在虚拟机内嵌套沙盒)增加反检测难度,但性能损失高达50%。

实用建议

- 优先使用{Windows沙盒}:微软官方工具,兼容性最好,但对高级反作弊系统无效。

- 禁用多余服务:在沙盒中关闭Windows Update、Windows Defender实时防护减少检测特征。

- 定期更新沙盒软件:开发者会随反检测技术迭代推出新版本,如Sandboxie 5.63.3优化了TSC模拟。

- 监控网络流量:使用Wireshark检查沙盒是否向外界发送“标识包”,若有则需修改网络配置。

请记住:没有绝对安全的沙盒,只有权衡隐私、性能与合规的使用场景,当你在沙盒中运行陌生软件时,最安全的做法是——备份物理机数据,做好最坏的准备。

标签: 沙盒逃逸